Беспроводные сети как оружие: Утилита для совершения атак против сенсорных сетей (Часть II)

Данная публикация является второй частью статьи “Беспроводные сети как оружие:Утилита для совершения атак против сенсорных сетей”. Во второй части представлены разделы 3, 4 и 5.

|

Танассис Гианнетсос, Athens Information Technology 19.5 km Markopulo Ave. Афины, Греция agia@ait.edu.gr |

Тассос Димитриоу, Athens Information Technology 19.5 km Markopulo Ave. Афины, Греция tdim@ait.edu.gr |

Неели Р. Прасад, Олборгский университет Fr. Bajers Vej 7A5 DK-9220, Дания np@es.aau.dk |

Данная публикация является второй частью статьи “Беспроводные сети как оружие:Утилита для совершения атак против сенсорных сетей”. Во второй части представлены разделы 3, 4 и 5. Раздел 3 является сердцем этой работы; в нем содержатся общие представления об архитектуре утилиты наряду с подробным изложением возможностей всех компонентов системы. Описание всех поддерживаемых атак представлено в Разделе 4. Наконец, Раздел 5 подводит итоги статьи. Первую часть статьи можно посмотреть здесь.

3. Описание структуры инструментов атаки

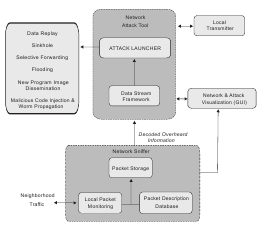

Утилита для атаки основана на интеллектуальной компонентно-ориентированной системе. Размещенные компоненты способны к контролю любого окружения трафика, декодированию и регистрации прослушиваемых пакетов, построению специально обработанных сообщений. Его базовая функциональность основана на трех основных концептуальных модулях, как показано на рисунке 1:

- Сетевой сниффер для пассивного контроля и протоколирования радио-пакетов. Любой анализ сетевого трафика или пакетное декодирование могут быть сделаны или в режиме реального времени или офлайн через реализованную базу данных описания пакета.

- Инструмент сетевой атаки ставит под угрозу профиль безопасности сенсорной сети. Он содержит платформу потока данных для того, чтобы создать особенно обработанные пакеты, которые запускают продолжительную атаку.

- Сетевой компонент визуализации визуализирует и выводит на экран топологию окружения, сетевой трафик, состояние узла и состояние любой выполняемой атаки.

Главной целью создания данного инструмента являлась его широкая применимость; он должен поддерживать пассивный контроль и компрометировать много различных протоколов и приложений сенсорной сети.

Рисунок 1: Расположение структуры Инструмента Атаки

Мы рассматривали популярные базовые протоколы и структуры сообщения, которые наиболее широко используются научным сообществом, чтобы сделать инструмент масштабируемым и адаптивным. Мы использовали любые необработанные сетевые пакеты, доступные в окружении, в качестве контрольного источника для идентификации текущей версии программного обеспечения и извлечения важной сетевой информации. Если получение пакетов выполняется в режиме реального времени, анализ трафика может быть сделан как онлайн, так и офлайн. Мы полагаем, что автономный анализ обеспечивает лучший способ контролировать и разобраться в устройстве сети. В дальнейшем мы дадим более подробное описание компонентов базовой системы.

3.1 Сетевой компонент сниффера.

Сетевой сниффер полагается на пакеты, которые прослушиваются соседними узловыми датчиками. Сниффер захватывает пакеты и протоколирует их для последующего анализа. Концептуально сниффер состоит из модуля локального мониторинга пакетов, который проводит аудит данных, перенаправляемых через serial port в модуль Packet Storage для протоколирования в прикрепленном хосте.

Все это позволяет проводить анализ оффлайн с помощью Packet Description Database, извлекать важную информацию сети, такую как ID узла, трафик данных или используемые версии протокола. Сниффер разрешает составление ориентированного графа в окрестных узлах.

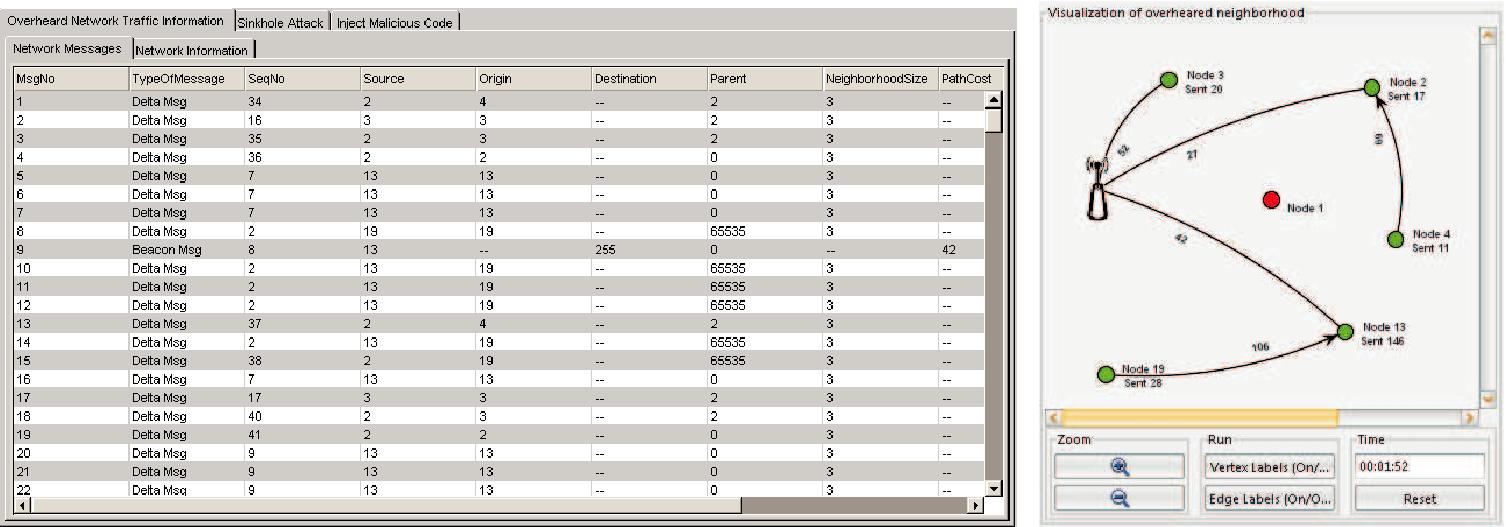

Рисунок 2: (a) Прослушиваемый пакет хранения контента и визуализации (b) Соседние топологические схемы, показанные сетевым сниффером

Прослушиваемые пакеты проходят вдоль краев графа, как показано на рисунке 2(б), и предоставляют набор операторов для манипулирования ими.

Аудит данных состоит из действий коммуникации в радиодиапазоне сниффера. Такие данные могут быть собраны с помощью беспорядочного прослушивания передач окрестным узлам. Под беспорядочным прослушиванием мы имеем в виду способность локального пакета модуля мониторинга прослушивать сообщения из узла, находящегося в радиодиапазоне. Захватив сообщения по радиосвязи, все пакеты получают временную метку, что в дальнейшем облегчит основный анализ. Временная метка ставится в тот момент, когда пакеты принимаются сетевым сниффером.

Когда сниффер получает пакет, гибкий механизм (из-за отсутствия стандартизированных протоколов сенсорных сетей) должен декодировать прослушиваемые пакеты. Именно поэтому, мы создали Packet Description Database, который содержит прокомментированные структуры сообщений для широко используемых сетевых протоколов и приложений, например, для MintRoute [19], Multihop LQ [20] протоколов маршрутизации, Delta мониторинга приложений и др. Таким образом, декодер пакетов может использовать эти загруженные структуры в качестве описания содержимого описание содержимого прослушиваемых пакетов. Конфигурация описания базы данных пакетов может быть дополнена новыми описаниями структур. Далее пользователь может определить содержание сообщений как С структуры, которые автоматически преобразуются в классы сообщений и добавляются в основную базу данных. Однако, даже в случае неопознанного прослушиваемого сообщения, сниффер его регистрирует, обеспечивает доступ и манипулирование операторами в байтовом представлении его содержимого. Поэтому злоумышленник может изменить и повторно отправить сообщение, что приводит к другим типам атак: Воспроизведение, Выборочное продвижение данных и даже Отказ в обслуживании.

Все прослушиваемые пакеты отображаются нашим сетевым инструментом с помощью компонента сетевой визуализации, как показано на рисунке 2а.

Пользователь с помощью ряда операторов может воздействовать на структуру сообщений, содержимое пакетов и время приема. Данные операторы предоставляют доступ, агрегирование, изменение или повторную передачу прав доступа для любых сохраненных сообщений. Более подробное описание компонентов визуализации сети можно найти в разделе 3.3.

3.2 Компоненты инструментов сетевых атак

Функциональность основного компонента инструмента сетевых атак заключается в представлении ряда действий, предпринимаемых для снижения уровня безопасности датчиков сети. После сбора данных аудита, используемых сетевым сниффером для извлечения важной информации и определения платформ аппаратных узлов датчика и основных протоколов, пользователь может начать запуск ряда определенных атак (список поддерживаемых атак можно посмотреть в таблице1). Результирующий поток сетевой информации из пакета декодера получает данные от Основного потока данных компонента атакующего инструмента. Этот обработчик потока данных использует идентифицированные несущие частоты, размеры сообщений и информацию маршрутизации. Данные сетевые характеристики используются в качестве основы для создания специального сообщения, требующегося для запуска атаки. Модули запуска атаки отвечают за исполнение атак типа Воспроизведения Данных, Атака Воронки(Sinkhole), Выборочное продвижение данных, Флуд, Перепрограммирование и Инъекция кода. Все представленные атаки пытаются манипулировать данными датчиков и их функциями или повлиять на основные топологии маршрутизации. Данные атаки позволяют злоумышленнику построить и передать (в случае необходимости) сообщения со специально созданным содержанием: поддельный ID отправителя, поддельное качество связи (fake link quality) или измененный заголовок маршрутизации. Все это осуществляется с помощью обработки потока данных, который получает требование о запуске атаки и создает сообщения и предает их через прилагаемую радиосвязь. В 4 разделе мы дадим более подробную информацию об осуществляемых атаках и их механизмах.

Все вышеописанные действия управляются пользователем через графический интерфейс, представляемый сетевым компонентом визуализации. Статус атак и дополнительная информация отображаются в единственном журнале регистрации.

(а)

(б)

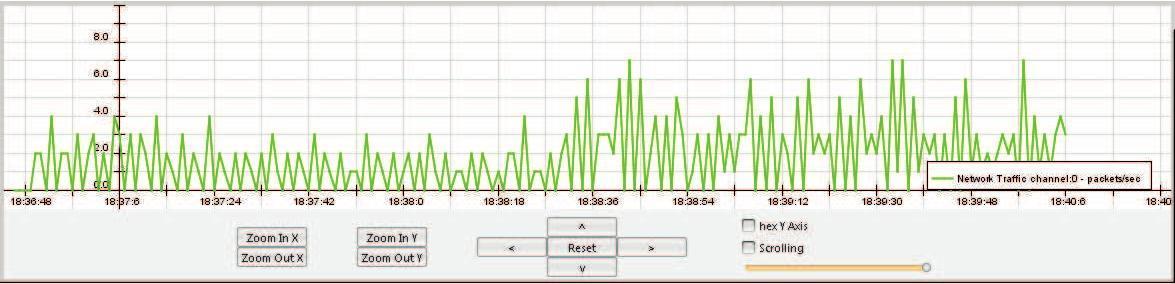

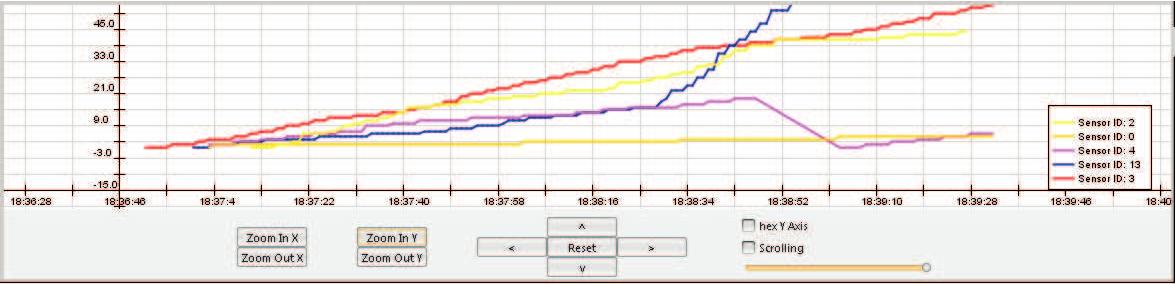

Рисунок3: Мониторинг трафика (а), общий трафик окраин (б) Прослушивание трафика каждого датчика

3.3 Визуализация сетевых компонентов

Визуализация сетевых компонентов показывается в режиме реального времени, представляется вся вышеперечисленная информация и режим выполненных атак. Соседний трафик, соседняя топология и состояние узлов отображаются в дружественном графическом пользовательском интерфейсе. Например, общий соседний трафик (и трафик, прослушиваемый каждым датчиком узла) непрерывно отображается на графиках, как показано на рисунке 3(а и б).

Также информация может быть дополнена вспомогательной информацией об ID узла, качестве связи, routing parent и др. Снимок такой топологической схемы показан на рисунке 2b. Здесь цветом показаны функциональные узлы (зеленый: сетевой узел, красный: сенсорные датчики, прикрепленные к инструментам атаки). Антенна представляет собой основное центральное место в сети. Края между узлами указывают на сетевые связи, цифры над краями показывают качество связи (LQI), производимое базовыми протоколами маршрутизации. Узлы могут быть выбраны для отображения собранной о них текстовой информации.

Наиболее важная информация, отображаемая на пользовательском интерфейсе, касается пути маршрутизации, по которому перемещаются пакеты от узлов-источников s до пункта назначения d. Этот режим маршрутизации подразумевает наблюдение пакетов, произведенных протоколами маршрутизации. Дуги указывают пути, по которым следуют сообщения multi-hop данных.

4. Выполняемые атаки и действия

Развертывания многих сенсорных сетей достаточно просты, и по этой причине могут быть более восприимчивы к атакам. Сети становятся особенно уязвимыми для атак противника. Также стоит отметить, что большинство протоколов не предназначены для угроз, наносящих ущерб безопасности. В результате, протоколы редко имеют защиту безопасности, и противник, практически, без усилий выполняет атаки. Таким образом, необходимо изучить реалистичные модели атаки злоумышленника и оценить их практичность и эффективность с помощью утилиты, представленной в нашей работе. Свойства беспроводной связи сети открывают путь к основным четырем атакам: Перехват, Изменение, Нарушение и Инъекция кода или пакета [5]. Большинство уровней сетевых атак против таких сетей попадают в одну из этих категорий. Наши инструменты атаки (в текущей версии) кроме прослушивания и сниффинга выполняют следующие действия:

- Воспроизведение данных (Data Replay): Атака с повторением пакетов - форма сетевой атаки, в которой допустимая передача данных повторяется злонамеренно или мошеннически. Поскольку противник способен к прослушиванию любого сообщения, переданного по сетевой радиосвязи, то он может вставить «новые» сообщения или управлять любыми сообщениями , отправленными зарегистрированным участникам сети. В представленном инструменте все прослушиваемые сообщения сохраняются в Packet Description Database и пользователь в состоянии их изменить и ретранслировать позже.

- Атака Воронки (Sinkhole Attack): Sinkhole атака [5, 10] является серьезной атакой, которая препятствует получению базовой станцией полных и корректных данных, формируя серьезную угрозу приложениям более высокого уровня. С помощью этой атаки злоумышленник может притянуть почти весь трафик из определенной области. Sinkhole активизируется , заставляя злонамеренный узел выглядеть особенно привлекательным для окружения узлов относительно слабых алгоритмов маршрутизации

- Выборочное продвижение данных (Selective Forwarding): При атаке Выборочное продвижение данных противник может отказаться передать определенные сообщения и просто отбросить их, гарантируя, что они не будут распространены дальше. Данная атака особенно эффективна при объединении с атакой, собирающей сетевой трафик, и может использоваться чтобы вызвать "отказ в обслуживании".

- Флуд (Flooding). При использовании HELLO флуд атаки противник может отправить или воспроизвести Нello-сообщения с высокой мощностью передачи. Флуд создает иллюзию, что окрестности многих узлов могут разрушить конструкцию базового дерева маршрутизации, облегчая дальнейшие типы атак.

- Инъекция вредоносного кода (Malicious Code Injection) Используя в своих интересах связанные с памятью уязвимости в узлах датчика типа переполнения буфера, злоумышленник может отправить обработанные пакеты, чтобы инициировать переполнение стека и выполнить произвольный код на целевой системе. Данная атака может создать и разослать самовоспроизводящегося червя, который распространяется и заражает сеть способом «прыжок за прыжком» , с целью полностью взять её под свой контроль, завершить работу сети или изменить ее функциональность.

- Оператор pingузла и распространение программных изображений (Node Ping Operator & Program Image Dissemination.) Данные действия производятся Deluge over-the-air programming protocol [21]. Ping отправляет сообщения для определенного узла датчика, чтобы запросить сведения о его состоянии в настоящий момент, и выполняемом программном изображении, а также запрашивает информацию об изображениях, хранящихся в этом узле. Распространение программного изображения - фундаментальная служба в сенсорных сетях, которая полагается на надежную широковещательную передачу обновлений изображения. Этот момент является слабостью в безопасности , так как злоумышленник легко может заменить код реального изображения, распространяемого к сенсорным узлам.

Далее мы кратко опишем действия пользователя, необходимые для выполнения вышеупомянутых атак. В этой статье мы не будем подробно рассказывать о методах атаки и разъяснять их эффективность, лишь ограничимся выделением шагов и действий, выполняемых инструментом атаки .

4.1 Критический анализ атак

4.1.1 Воспроизведение данных, Выборочное продвижение данных и HELLO Флуд атака

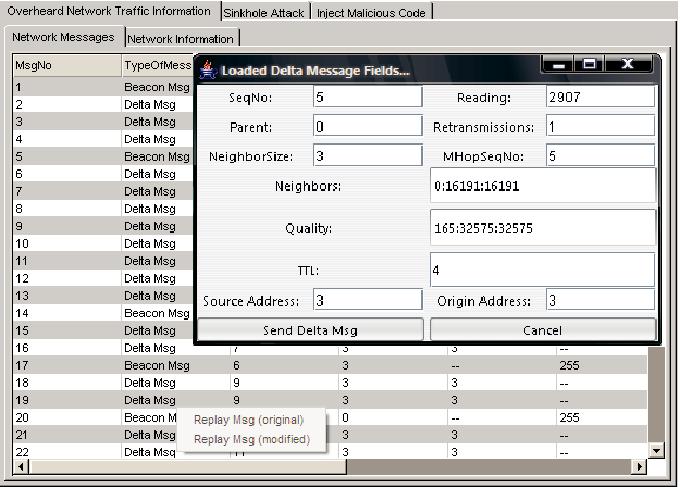

Как было описано в Разделе 3.1, все прослушиваемые сообщения расшифрованы, сохранены и выведены на экран сетевым сниффером инструмента, как показано на рисунке 2 (a). Структура сообщения и содержание пакета предоставлены пользователю вместе с операторами для управления ими.

В случае воспроизведения данных все полученные пакеты могут ретранслироваться пользователем позже. Инструмент атаки предоставляет доступ и возможность изменения данных выбранного зарегистрированного и выведенного на экран сообщения. Как показано на рисунке 4, когда сообщение выбрано, пользователю предоставляется две опции: воспроизведение исходного сообщения и воспроизведение измененной его версии. В первом случае копия выбранного сообщения берет информацию из Attack Launcher с помощью модуля PacketStorage. Затем сообщение передается, используя присоединенные радиоволны. Во втором случае пользовательский интерфейс дает пользователю возможность изменить содержание сообщения перед передачей (рисунок 4). Если выбранное сообщение имеет нераспознанную структуру (структура не может быть найдена в Packet Description Database), пользовательский интерфейс обеспечивает представление байта его содержимого. Поэтому пользователь все еще может изменить и ретранслировать его.

Наш инструмент можно представить как часть существующей сенсорной сети, так как он соединён с платформой датчика, а тот используется в развернутой сети. Пользователь может выбрать, какое из полученных выведенных на экран сообщений будет фактически передано инструментом. Таким образом, сообщения не будут дальше распространяться, что может привести к атакам Denial of Service of Black Hole [5].

Рисунок 4: Воспроизведение исходных или измененных прослушиваемых зарегистрированных сообщений

HELLO флуд атака пытается атаковать базовое дерево маршрутизации. Для атаки требуется, чтобы противник широковещательно передал специально обработанные HELLO-Пакеты для распространения потенциально поддельного ID к другим сетевым узлам. Для этого осуществляется одно прыжковая передача (single hop transmission), используя присоединенную радиосвязь с достаточным количеством питания каждого узла датчика. В итоге, флуд можно отнести к другому типу атак, такому как one-way Wormholes [5].

4.1.2 Sinkhole атака

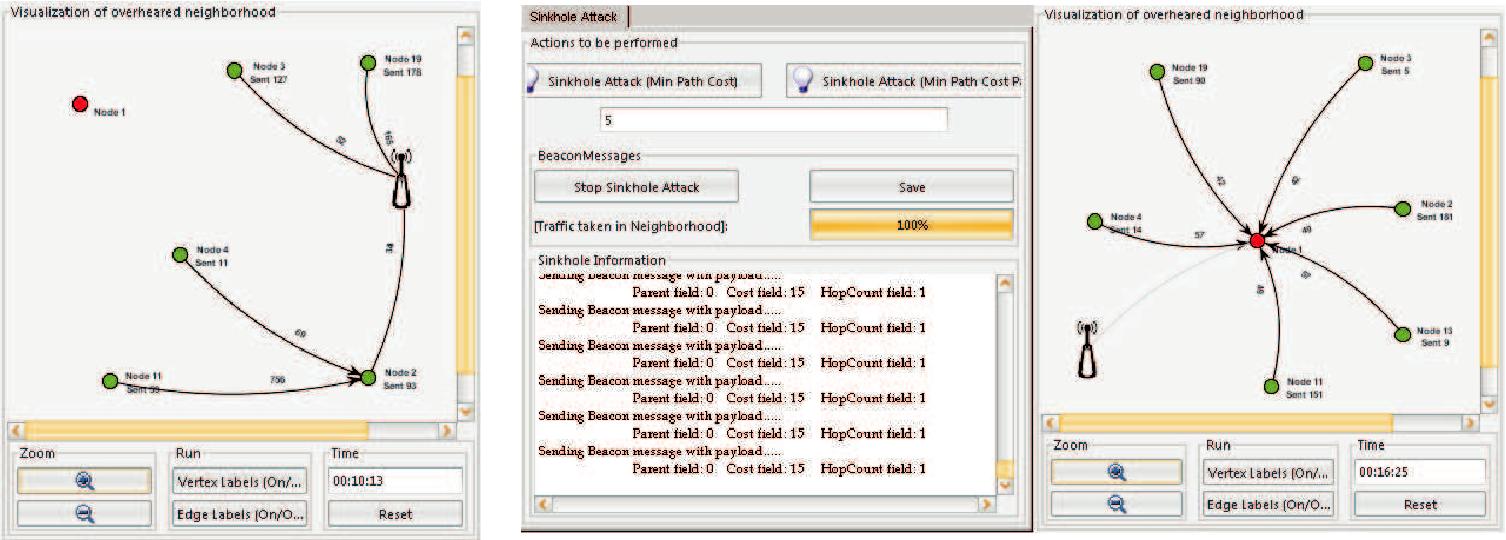

В Sinkhole атаке злонамеренный узел пытается перетянуть от определенной области так много трафика, насколько это возможно, заставляя себя выглядеть привлекательным для окружающих узлов относительно базовой маршрутной метрики. Существует большое разнообразие в развернутых протоколах маршрутизации для сенсорных сетей. Однако, большинство из них используют вычисление качества связи в качестве оценки метрики маршрутизации для построения дерева маршрутизации по отношению к базовой станции. Например, протоколы маршрутизации MintRoute [19] и MultihopLQI [20] поддерживаются представленным инструментом.

В таких протоколах каждый узел широковещательно передает сообщение маяка, и получатели извлекают качество связи (LQ), основанное на их радио-микросхеме или на потере пакетов, полученных от этой окрестности. Самая привлекательная связь (link) , выбираемая для передачи, имеет лучшее качество связи. Согласно этому алгоритму, цель атаки состоит в том, чтобы распространить очень хороший LQ для всех соседних узлов и выбрать присоединенный узел инструментов в качестве их родителя. Более подробную информацию о стратегиях, которые использует утилита, можно посмотреть в [10].

Конечный результат достигается использованием периодической передачи специально обработанных "пакетов маршрутизации" (маяки). Временной интервал между передачами конфигурируется и устанавливается пользователем после инициирования атаки. Затем модуль Data Stream Framework начинает создавать и передавать эти пакеты. Для иллюстрации следующего на рисунке 5(а) показан прикрепленный узел (ID=1), который пытается заставить соседние узлы выбрать его в качестве своего «родителя». Результат изображен рисунке 5 (b). Следует отметить, что пробуя различные топологические схемы сети, мы редко избегали притягивания 100 % узлов.

Рисунок 5: Запуск Sinkhole атаки в настоящем развертывания сети . (a) топология окружения перед атакой (b) топология окружения после атаки.

4.1.3. Инъекция вредоносного кода.

Вредоносный код (или вредоносное программное обеспечение) - программное обеспечение, разработанное, чтобы выполнить атаки на системы программного обеспечения и исполнить вредные намерения атакующего. Представленный инструмент способствует введению вредоносных программ на беспроводные узлы датчиков, основанных на архитектуре фон Неймана. Такая способность достигается использованием уязвимости переполнения буфера, чтобы разбить стек вызовов и внедрить удаленный узел по радиоволне. Более подробная демонстрация того, как выполнить вредоносное программное обеспечение на датчике встроенного устройства и как создать самовоспроизводящегося червя, можно найти в [13]..

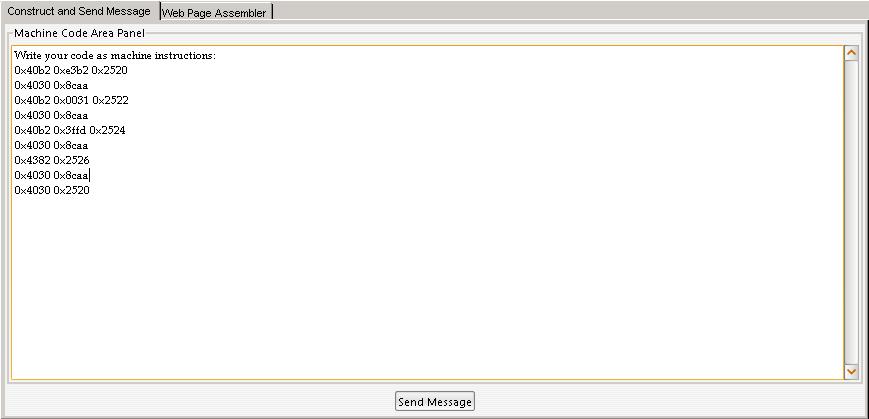

В нашем случае блоки кода атаки отправляются как полезная нагрузка данных специально обработанного сообщения. Цель каждого введенного пакета состоит в том, чтобы скопировать данные (злонамеренные инструкции) в пространство памяти датчиков. Данные инструкции представлены уникальными 2-байтовыми кодами операций, чтобы их можно было декодировать с помощью CPU. Как показано на рисунке 6, пользователь может записать байтовое представление инструкций кода в специальном пользовательском интерфейсе. В этом примере функциональность кода должна злонамеренно переключить LED узла датчика.

После запуска модуль Data Stream Framework "читает" данные инструкции и вычисляет число сообщений необходимых для того, чтобы перенести код атаки. Затем он создает специально обработанные пакеты, добавляя блоки кода как их содержание, и передавая их в последовательном порядке. После завершения пользователю показывается соответствующее сообщение. Инструмент атаки обеспечивает пользователю доступ к онлайновому ассемблеру и дизассемблеру, чтобы он мог создать байтовое представление кода атаки дружественным способом.

Рисунок 6: Вредоносный код, который будет внедрен в сеть

4.1.4. Распространение изображения программы и работа Ping-запросов.

Deluge- популярный протокол распространения данных для программных изображений по сенсорной сети мультитранзитного участка. В представленный инструмент мы включили две основные функциональности, обеспечивающие механизмы "по эфирному программированию" (over-the-air-programming mechanism): распространение программных изображений посредством эпидемического распространения, и проверка с помощью ping-запросов .

Инструмент получает скомпилированное программное изображение, которое разделено на страницы, состоящие из N- пакетов. Затем, Платформа Потока данных (Data Stream Framework) начинает "распространять" это новое изображение, и по запросу передает в последовательном порядке все пакеты страницы, используя присоединенное радио. Пользователь может изменить функциональность сети, повторно программируя все узлы с кодом программы, что может привести к другим типам атак, таким как Отказ в Обслуживании.

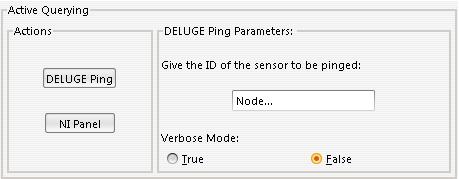

Обе функции нашего атакующего инструмента , который может использоваться в заключение компрометации конфиденциальности сети, являются работой ping. Проверяя с помощью ping-запросов узел, вы фактически запрашиваете информацию об установленной в данный момент версии программного обеспечения. Ответ ping выведет на экран информацию о выполняемом программном изображении и других изображениях, сохраненных на этом узле. Как показано на рисунке 7, с помощью ping-запросов пользователь может проверить каждый из прослушиваемых соседних узлов, добавляя соответствующий ID. Таким образом, он может извлечь важную информацию о сетевом приложении [22].

Рисунок 7: Проверка с помощью ping-запросов для получения информации о программном обеспечении

5. Заключение

В этой статье мы идентифицировали некоторые из уязвимостей сенсорных сетей, которые могли быть использованы злоумышленниками, чтобы запускать различные виды атак. Мы продемонстрировали практичность этих атак, создав инструмент атаки для того, чтобы поставить под угрозу конфиденциальность и функциональность сети. Таким образом, в данной статье были показаны уязвимости таких сетей, были изучены эффекты серьезных атак на сеть и велся поиск лучшего проекта протоколов системы защиты. Безопасность беспроводной сенсорной сети является важным аспектом исследований и создания инструментов для поиска новых решений защиты.

Ссылки

[1] A. Mainwaring, D. Culler, J. Polastre, R. Szewczyk, and J. Anderson. Wireless sensor networks for habitat monitoring. In WSNA '02: Proceedings of the 1st ACM international workshop on Wireless sensor networks and applications, pages 88{97, New York, NY, USA, 2002. ACM.[2] J. Tateson, C. Roadknight, A. Gonzalez, T. Khan, S. Fitz, I. Henning, N. Boyd, C. Vincent, and I. Marshall. Real World Issues in Deploying a Wireless Sensor Network for oceanography. In Workshop on Real-World Wireless Sensor Networks REALWSN'05, Stockholm, Sweden, June 2005.

[3] D. Trossen, D. Pavel, G. Platt, J. Wall, P. Valencia, C. A. Graves, M. S. Zamarripa, V. M. Gonzalez, J. Favela, E. Livquist, and Z. Kulcs Sensor networks, wearable computing, and healthcare applications. IEEE Pervasive Computing, 6:58{61, 2007.

[4] A. Becher, Z. Benenson, and M. Dornseif. Tampering with motes: Real-world physical attacks on wireless sensor networks. In J. A. Clark, R. F. Paige, F. Polack, and P. J. Brooke, editors, SPC, volume 3934 of Lecture Notes in Computer Science, pages 104{118. Springer, 2006.

[5] C. Karlof and D. Wagner. Secure routing in wireless sensor networks: Attacks and countermeasures. AdHoc Networks Journal, 1(2{3):293{315, September 2003.

[6] I. Krontiris, Z. Benenson, T. Giannetsos, F. C. Freiling, and T. Dimitriou. Cooperative intrusion detection in wireless sensor networks. In EWSN '09: Proceedings of the 6th European Conference on Wireless Sensor Networks, pages 263{278, Berlin, Heidelberg, 2009. Springer-Verlag.

[7] A. Perrig, J. Stankovic, and D. Wagner. Security in wireless sensor networks. Communications of the ACM, 47(6):53{57, 2004.

[8] V. Bhuse and A. Gupta. Anomaly intrusion detection in wireless sensor networks. J. High Speed Netw., 15(1):33{51, 2006.

[9] G. Li, J. He, and Y. Fu. Group-based intrusion detection system in wireless sensor networks. Comput. Commun., 31(18):4324{4332, 2008.

[10] I. Krontiris, T. Giannetsos, and T. Dimitriou. Launching a sinkhole attack in wireless sensor networks; the intruder side. Wireless and Mobile Computing, Networking and Communication, IEEE International Conference on, 0:526{531, 2008.

[11] D. R. Raymond and S. F. Midki®. Denial-of-service in wireless sensor networks: Attacks and defenses. IEEE Pervasive Computing, 7:74{81, 2008.

[12] A. Francillon and C. Castelluccia. Code injection attacks on harvard-architecture devices. In 15th ACM Conference on Computer and Communications Security (CCS), Alexandria, VA, USA, 2008.

[13] T. Giannetsos, T. Dimitriou, I. Krontiris, and N. R. Prasad. Arbitrary code injection in sensor networks through self-propagating worms in von neumann architecture devices. Accepted to be published in the Computer Oxford Journal for the Algorithms, Protocols, and Future Applications of Wireless Sensor Networks special issue, 2010.

[14] S. Pai, M. Meingast, T. Roosta, S. Bermudez, S. B. Wicker, D. K. Mulligan, and S. Sastry. Transactional con¯dentiality in sensor networks. IEEE Security and Privacy, 6(4):28{35, 2008.

[15] Tmote Sky Quick Start Guide. Technical report.

[16] J. Polastre, R. Szewczyk, and D. Culler. Telos: enabling ultra-low power wireless research. In IPSN '05: Proceedings of the 4th international symposium on Information processing in sensor networks, page 48, Los Angeles, California, 2005.

[17] V. Handziski, J. Polastre, J.-H. Hauer, and C. Sharp. Flexible hardware abstraction of the TI MSP430 microcontroller in TinyOS. In SenSys '04: Proceedings of the 2nd international conference on Embedded networked sensor systems, pages 277{278, Baltimore, MD, USA, 2004.

[18] C. C. Tiu and C. C. Tiu. A new frequency-based side channel attack for embedded systems. master degree thesis, deparment of electrical and computer engineering,university of waterloo,waterloo. Technical report, 2005.

[19] S. Kim, S. Pakzad, D. Culler, J. Demmel, G. Fenves, S. Glaser, and M. Turon. Wireless sensor networks for structural health monitoring. In SenSys '06: Proceedings of the 4th international conference on Embedded networked sensor systems, pages 427{428, 2006.

[20] TinyOS. http: //www.tinyos.net/tinyos-1.x/tos/lib/MultiHopLQI, 2004.

[21] J. W. Hui and D. Culler. The dynamic behavior of a data dissemination protocol for network programming at scale. In SenSys '04: Proceedings of the 2nd international conference on Embedded networked sensor systems, pages 81{94, New York, NY, USA, 2004. ACM.

[22] I. Krontiris and T. Dimitriou. Authenticated in-network programming for wireless sensor networks. In Proceedings of the 5th International Conference on AD-HOC Networks & Wireless (ADHOC-NOW '06), pages 390{403, 2006.

Сервис

ОГРН 1047833006099