Уязвимости в DNS могут привести к удаленному выполнению кода

Накануне корпорация Microsoft выпустила MS11-058 для сообщения о двух уязвимостях в Microsoft DNS Service.

Источник: blogs.technet.com

Накануне корпорация Microsoft выпустила MS11-058 для сообщения о двух уязвимостях в Microsoft DNS Service. Одна из двух угроз (CVE-2011-1966) может привести к удаленному выполнению кода на DNS серверах определенной конфигурации в Windows Server 2008 и Windows Server 2008 R2. Мы хотим поделиться подробной информацией в этом сообщении и помочь вам оценить риск.- Уязвимая конфигурация DNS сервера

- Маловероятное использование уязвимости для выполнения вредоносного кода

- Подробная информация о направлении атаки

- Ответы на общие вопросы

Уязвимая конфигурация DNS сервера

Этой уязвимости подвержены DNS серверы, разрешающие атакующему произвести поисковый запрос другого доменного имени таким образом, что это приведет к запросу информации с DNS сервера злоумышленника. В особенности, если злоумышленник может заставить DNS сервер запросить ресурсную запись DNS NAPTR со злонамеренного DNS сервера, он может задействовать уязвимость, описанную в CVE-2011-1966 на DNS сервере, выполняющем запрос.Уязвимой конфигурацией является кеширующий или ретранслирующий DNS сервер в корпоративной локальной сети, где прячется злоумышленник. Авторитетные DNS сервера в Интернете, размещающие зоны, менее подвержены данной уязвимости по причине запрета рекурсивных запросов. Например, кто-нибудь в Интернете может подключиться к авторитетному DNS серверу microsoft.com, но сервер не будет перенаправлять запросы на DNS сервер злоумышленника.

Подробная информация о протоколе DNS, рекурсивных запросах DNS и перенаправлении:

- Как работает запрос DNS

- Перенаправление

Маловероятное использование уязвимости для выполнения вредоносного кода

Как только уязвимая система получила вредоносную ресурсную запись NAPTR от DNS сервера злоумышленника, возникает повреждение памяти кучи. По этой причине данное сообщение описывает эту проблему как потенциальную уязвимость, позволяющую удаленно выполнить код. Однако вследствие основного свойства этой уязвимости, наиболее вероятным будет состояние отказа в обслуживании, когда DNS сервис неожиданно завершит работу, и выполнение удаленного кода будет менее вероятным.Причиной этой уязвимости являются смягчения некоторых условий в Windows Server 2008. Проблема кроется в уязвимости расширения знакового разряда, когда небольшое отрицательное число преобразуется в крупное без должной проверки. Затем, это большое отрицательное число используется функцией memcpy для наполнения буфера кучи. Длина копии будет не меньше 0x80000000 байт. Таким образом, операция копирования не выполнится при отсутствии 2+ Гб памяти, доступной для копирования. Даже если злоумышленник успешно заполнит память для копирования и будет управлять кучей для получения управления над процессом, должны быть преодолены смягчения условий в технологиях ASLR, DEP и защиты метаданных кучи перед тем, как вредоносный код сможет быть выполнен. И наконец, у злоумышленника только три попытки для того, чтобы воспользоваться уязвимостью определенного DNS сервера. После трех аварийных завершений работы Service Control Manager не перезапустится. Мы считаем наиболее вероятным вариант отказа в обслуживании, в то время как выполнение кода возможно только теоретически. Следовательно, мы поставили оценку: “3 – Маловероятное использование уязвимости для выполнения вредоносного кода”. Оценка актуальна в течение следующих 30 дней.

Подробная информация о направлении атаки

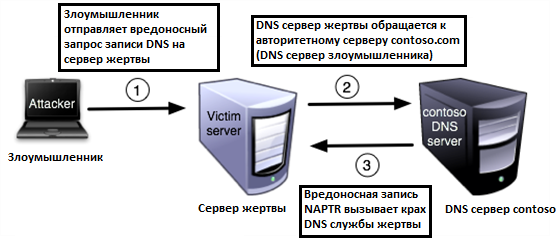

По причине распределенной природы DNS протокола, DNS серверы настроены на разрешение имен от лица клиента, и приложения обычно поддерживают рекурсию (если не запрещено администратором), позволяя обмениваться информацией с другими DNS серверами. Уязвимость существует за счет определенной обработки сервером Microsoft DNS записей NAPTR с удаленного сервера. В качестве примера предположим, что злоумышленник имеет доступ к DNS серверу contoso.com и настроил его на возврат вредоносной записи NAPTR:

DNS сервер жертвы в этом случае - Microsoft DNS Server без установленного исправления системы безопасности, с возможностью рекурсии/перенаправления. Злоумышленнику известно, что сервер жертвы соединится с DNS сервером contoso.com для получения записи NAPTR, запрошенной клиентом. DNS сервер злоумышленника отправляет некорректные NAPTR данные, которые приводят к краху DNS сервера жертвы. Сервер жертвы завершает свою работу по причине уязвимости CVE-2011-1966 во время попытки обработать содержание вредоносной записи NAPTR. Это происходит только при определенном наборе данных в NAPTR записях.

Ответы на общие вопросы

В: На моем сервере не хранится NAPTR запись. Применимо ли данное исправление к моей системе?О: Да. Как сказано выше, проблема кроется в коде, обрабатывающем некорректную информацию при получении ее от других источников. Вам следует применить это исправление, если на ваших DNS серверах разрешена рекурсия и потенциальные злоумышленники имеют возможность выполнить запрос.

В: На моем DNS сервере хранятся только авторитетные зоны и рекурсия запрещена. Мой сервер уязвим?

О: Формально, данная конфигурация не уязвима. Однако по причине динамической сущности сетей мы рекомендуем вам применить это исправление на всех DNS серверах для предотвращения возникновения уязвимости при будущем изменении настроек.

В: Подвержены ли системы предприятий этой атаке?

О: Сети предприятий, использующие веб-прокси и не позволяющие внутренним DNS серверам разрешать имена Интернет, будут слабо подвержены риску. В этом случае остается только одно направление атаки: злоумышленник с минимальными правами доступа, создавший вредоносный DNS сервер внутри сети. Тем не менее, скорее всего злоумышленнику будет трудно заставить корпоративный DNS сервер направлять запросы вредоносному DNS серверу, не имея прав администратора.

Благодарности

Спасибо Bruce Dang, Saaransh Bagga, Shreyas Behera, Jeremy Tinder, Nicolas Guigo, Matt Miller, and Jeff Westhead за содействие при написании этого сообщения.- MSRC