Охота на вредоносное ПО с помощью Sysinternals Tools. Часть 1

В этой части статьи будут даны рекомендации по использованию Process Explorer для поиска и удаления вредоносного программного обеспечения.

Автор: Deb Shinder

Перевод: Владимир Вороницкий

Вступление

В последние несколько лет Марк Руссинович представляет свои презентации на ежегодном саммите MVP в Редмонде. В прошлом марте его выступление было связано с довольно интересной темой - Использование некоторых популярных системных утилит для обнаружения вредоносного ПО в системе. Утилиты можно бесплатно скачать с сайта Microsoft TechNet.

В первой части я изложу, что я извлекла из этих выступлений и покажу, как использовать некоторые из этих программ.

Автоматическая и ручная очистка вредоносного ПО

Существует множество различных программ по обнаружению и очистке от вредоносного ПО, в их число также входит антивирус, разработанный Microsoft - MSRT (Malicious Software Removal Tool). Этот антивирус можно скачать бесплатно здесь. Проблема большинства антивирусов заключается в том, что они зависят от своих сигнатур, поэтому каждый раз, когда обнаруживается новый вирус или другое вредоносное ПО поставщику антивируса требуется обновить базы данных для того, чтобы антивирусная программа смогла их опознавать. Вирусописатели ежедневно создают новое вредоносное ПО, и поэтому они всегда на один шаг опережают производителей антивирусов.

На какое-то время пользователи остаются незащищёнными от новых угроз, в зависимости от того как часто поставщики антивирусного ПО выпускают обновления. Многие пользователи ПК догадываются о том, что их антивирус работает не идеально. Часто один антивирус найдёт то, что другой не заметит. При появлении нового вредоносного ПО - ни один антивирус не сможет его обнаружить. Это основа концепции Zero Day (нулевого дня) - совершенно новое вредоносное ПО не может быть сразу обнаружено и защититься от него невозможно. В данном случае стоит применять ручную проверку. К тому же, она является более практичной, чем простой запуск антивируса с надеждой на лучшее. Если вы заметили подозрительное поведение в системе , вместо того, чтобы ждать пока выйдут обновления для антивируса, вы можете “копнуть” глубже и обнаружить его сами. Сделать это можно с помощью Process Monitor и Autorun

Ручное опознавание вредоносного ПО и его очистка.

В своих выступлениях Марк вначале выделил следующие шаги :

1. Отключить ПК от сети

2. Распознать активность вредоносного ПО в процессах и драйверах.

3. Приостановить и завершить обнаруженные процессы

4. Распознать и удалить вредоносного ПО из автозагрузки.

5. Удалить файлы с вредоносным ПО.

6.Перезагрузиться и повторить действия.

Данный процесс может быть многошаговым, так как авторы вредоносного ПО часто создают довольно сложное ПО, которое было заранее задумано, чтобы выстоять против ваших усилий по его уничтожению. Перезагрузку и повторения - осуществляйте до тех пор, пока вы не опознаете всё вредоносное ПО. Отключение от сети зараженной машины предотвращает заражение других ПК в сети и предотвращает немедленное инфицированию от соединения с клиентом после того, как оно было задействовано вашей антивирусной системой ,попытками очистки и т.п.

Но отключая зараженный ПК от сети, вы не сможете изучить активность вредоносного ПО и полностью понять, как оно работает и что делает.

Как распознать подозрительные процессы?

Марк отметил, что искать следует в тех процессах, которые не имеют иконок ,описания, цифровой подписи или неподписанными изображениями Microsoft. Также сосредоточьтесь на тех процессах, которые находятся в директориях Windows, включают в строках странные URL, имеют открытые TCP/IP соединения, процессы которые содержат подозрительные DLL или службы (скрывается как DLL в процессе). Большинство вредоносного ПО упаковывается ,сжимается или шифруется. Многие авторы сами пишут свои упаковщики, поэтому их можно обнаружить по имеющимся сигнатурам упаковщиков. Большинство вредоносного ПО имеет все или некоторые описанные выше характеристики.

Так как же нам исследовать процессы ?

Большинство IT- профессионалов начинают с простого - с изучения закладки диспетчера задач.Task Manager был улучшен в Vista и Windows 7 по сравнению с XP.

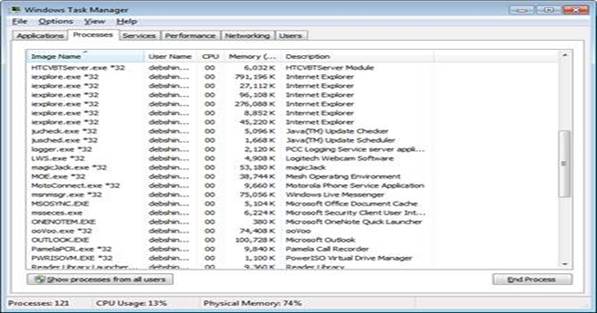

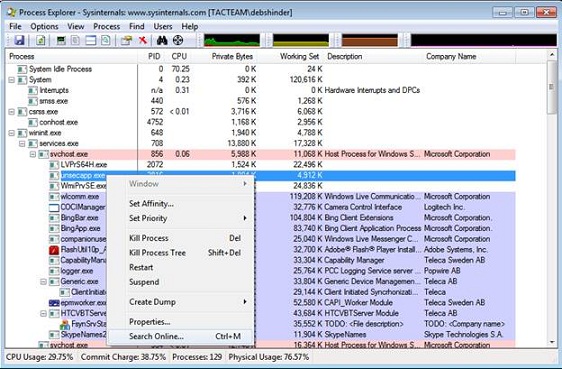

Колонка информации о процессах, используемых приложением, содержит полезную информацию. (Изображение 1).

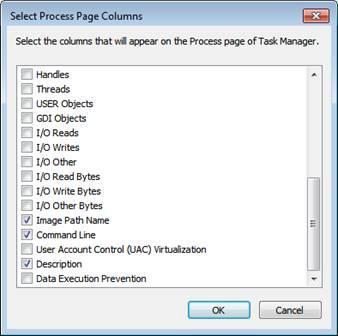

Вы можете получить дополнительную информацию в Task Manger.В меню ВИД вы можете отобразить дополнительные колонки (Изображение 2).

Вы можете отобразить полный путь к изображению, которое используется процессом или просмотреть командную строку для отображения команды со всеми параметрами, которые были использованы для запуска проверяемого процесса.

(вредоносное ПО часто имеет странный вид в командной консоли).

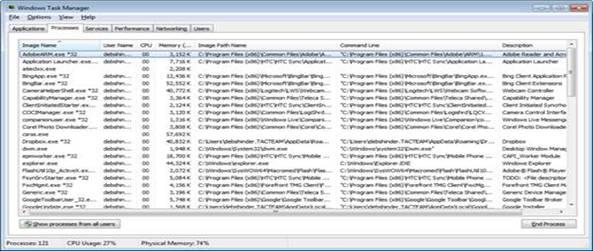

Просмотрите дополнительную информацию .

Изображении 3.

С помощью Task Manager можно получить и более подробную информацию. Кликните правой кнопкой и выберите свойства, в результате откроются свойства процесса в диалоговом окне. Здесь вы найдёте информацию относительно типов файлов, расположение, размер ,цифровые подписи ,авторские комментарии , номер версии и т.д. (большинство вредоносного ПО не имеют информации о версии).

Всё это неплохо , однако, Task Manager, всё же, не даёт полной информации.

Обратите внимание, что процесс так же можно изучить с помощью инструмента SysInternals Process Explorer, используя Process Explorer, чтобы обнаружить вредоносное ПО.

Process Explorer бесплатное приложение размером 1.46Мб, которое может быть загружено на сайте Microsoft TechNet.

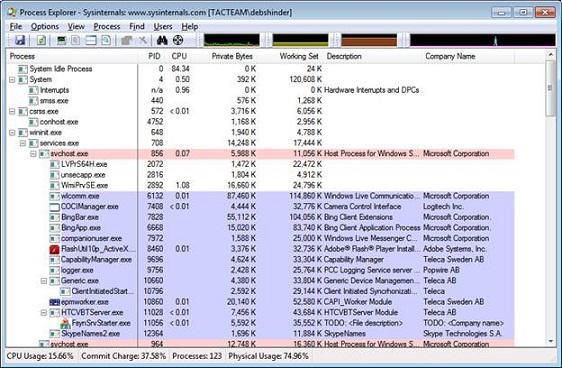

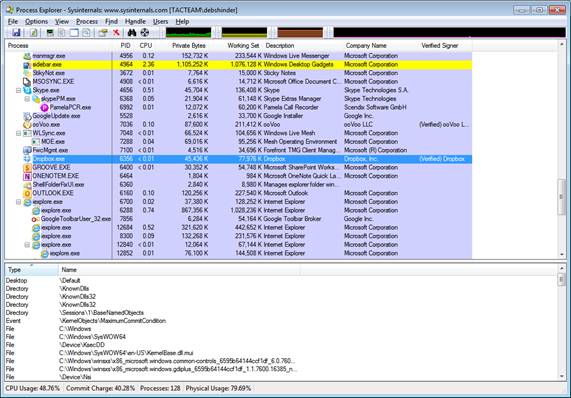

Последнюю версию 14.1 можно скачать отсюда. Его также можно запустить по этой ссылке. Как видите, на изображении 4 вид используемых процессов несколько другой.

изображение 4

В Process Explorer в левой колонке изображено дерево процессов, в котором показаны главные и дочерние процессы. Если процесс выглядит подозрительным, то связанные с ним процессы тоже могут быть таковыми. Очень полезным свойством является возможность кликнуть по процессу и сделать "поиск онлайн" для поиска информации относительно процесса, как показано на изображении 5.

Следует помнить, что некоторое вредоносное ПО будет использовать псевдо-случайно сгенерированные процессы, с целью предотвращения получения какой-либо информации при поиске. Как мы недавно отмечали, вредоносное ПО часто бывает упаковано , фиолетовый цвет индикатора в Process Explorer означает, что, возможно, файлы упакованы. Заметьте, что процессы созданные в отладочных версиях Visual Studio, выглядят как упакованные процессы.

Некоторые процессы будут вам довольно знакомы, и не вызовут подозрений (svchost.exe, rundll32, taskhost.exe и т.д.). Авторы вредоносного ПО это тоже знают, и часто за такими процессами скрывается вредоносное ПО. Злоумышленники создают свои собственные хост – службы для скрытия активности в системных процессах. При выборе DLL ,вы можете увидеть, что находится внутри процесса, изображения или данные. Так же этот вид отображает загруженные драйвера и может проверять строки и цифровые подписи. Если вы обнаружите процессы Microsoft, которые не имеют цифровой подписи, это должно вызвать подозрения, так как весь код Microsoft является подписанным.

Вы можете выборочно проверять подписи. Сделайте двойной клик по процессу и в свойствах нажмите Verify.

Вы можете увидеть окно свойств в диалоговом окне, показанное на изображении 6.

.

.

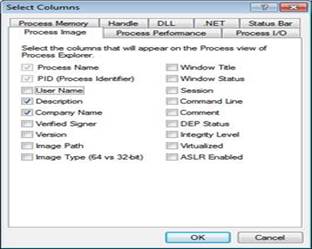

Во время проверки процесса утилита вас подключит к интернету для проверки Certificate Revocation List (CRL). В Process Explorer вы можете добавить для отображения колонку "проверенные подписи"

Вид -> выделить нужные колонки -> ставим галочку “Verified Signer” как показано на изображении 7.

Заметите новую колонку с подписями, которые были проверены в индивидуальном порядке.

изображение 8.

изображение 9.

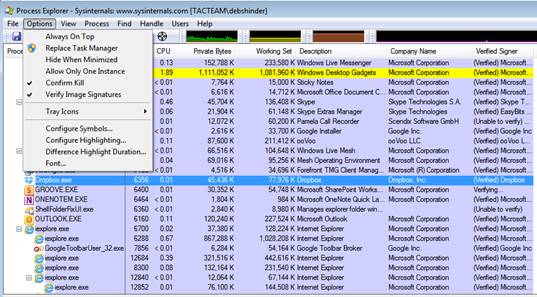

Для того, чтобы проверить все подписи, вы можете нажать на Опции и выбрать Verify image signatures. Другая утилита в SysInternal tool - Sigcheck , создана для проверки цифровых подписей. Она совместима с версиями Windows XP и выше. Последнюю версию 1.71 можно скачать отсюда. Не забывайте ,что авторы вредоносного ПО также могут получить цифровые сертификаты для своего ПО, так что существование подписи не является гарантией безопасности процесса.

Итоги

В первой части статьи, посвященной использованию SysInternal tools для ручного выявления и очистки вредоносного ПО в Windows системах, было показано, как использовать Process Explorer для поиска подозрительных процессов, которые могут указывать на нежелательное ПО.

Во второй части мы рассмотрим как использовать функционал автозагрузки для обнаружения вредоносного ПО, загружающегося при запуске ,а также, как использовать Prоcess Monitor для отслеживания активности и возможных путей по очистке системы.