Внутренние ИТ-угрозы в России 2005

В процессе исследования, в период с 01.09 по 01.12 2005 г. были опрошены представители 315 государственных и коммерческих организаций Российской Федерации. Опрос проводился среди посетителей крупнейших отечественных ИТ-выставок, семинаров и конференций, , а также непосредственно у респондентов тремя путями – при личной встрече в рамках устного интервью, с помощью телефонного интервью или по электронной почте.

Общие выводы

- Наибольшую опасность для российских организаций продолжают составлять внутренние ИТ-угрозы, в частности кража информации и халатность сотрудников.

- Нарушение конфиденциальности информации является самой главной внутренней ИТ-угрозой. Степень озабоченности этой проблемой в 2005 г. достигла абсолютного максимума 100%.

- Российские организации все еще с трудом могут оценить масштабы и последствия утечки конфиденциальных данных: более 96% респондентов зарегистрировали случаи утечки или допускают их существование, но ни разу не оценивали ущерб.

- Всего 2% используют специализированные средства для обнаружения и предотвращения утечек конфиденциальной информации, но 83% организаций планируют их внедрение в течение последующих 3 лет.

- Общий индекс обеспокоенности ИТ-угрозами в 2005 г. снизился на 7 пунктов и достиг отметки 281. Это свидетельствует о том, что в целом озабоченность проблемами информационной безопасности несколько ослабла.

- Россия опережает общемировой уровень в области профессионального подхода к ИТ-безопасности: около 40% российских организаций имеют выделенные ИБ-отделы или ИБ-специалистов. Для сравнения, общемировой уровень составляет 27%.

Методология

В процессе исследования, в период с 01.09 по 01.12 2005 г. были опрошены представители 315 государственных и коммерческих организаций Российской Федерации. Опрос проводился среди посетителей крупнейших отечественных ИТ-выставок, семинаров и конференций, организованных InfoWatch и ее партнерами, а также непосредственно у респондентов тремя путями – при личной встрече в рамках устного интервью, с помощью телефонного интервью или по электронной почте. Во всех случаях респонденты отвечали на стандартный набор вопросов, составленный аналитическим центром InfoWatch. В этот набор вошли как традиционные вопросы, нашедшие отражение в исследовании «Внутренние ИТ-угрозы в России — 2004», так и новые, необходимые для более глубокого изучения проблемы.

Для снижения уровня латентности и достижения наиболее правдоподобных результатов исследование проводилось на анонимной основе. Приведенные ниже данные являются округленными до целых чисел. В некоторых случаях сумма долей ответов превосходит 100% из-за использования многовариантных вопросов.

Портрет респондентов

Как и в прошлом году, респондентами исследования выступили высококвалифицированные специалисты — руководители и ведущие сотрудники ИТ-отделов и ИБ-отделов. Совокупность участников, род их занятий, сфера деятельности компаний были подобраны таким образом, чтобы наиболее точно соответствовать генеральной совокупности. Все респонденты являются лицами, принимающими решения в области развития корпоративных информационных систем.

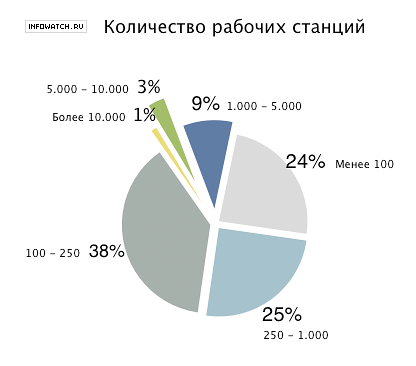

Анализ портрета респондентов по количеству сотрудников (рис.1) выявил практически равные доли организаций размером от 500 до 1000 (32%) и от 1001 до 2500 (29%) занятых. Вместе с тем, аналогичный показатель по количеству рабочих станций (рис.2) свидетельствует о единоличном лидерстве группы 100-250 компьютеров (38%), в то время как второе и третье места с практически равными долями разделили группы 251-1000 (25%) и менее 100 (24%) терминалов. И, наконец, около 1% составляют крупнейшие российские компании, имеющие в своей корпоративной компьютерной сети более 16000 рабочих станций, объединенных в ЛВС филиалов, территориально расположенных во всех экономически регионах страны. В целом можно сказать, что участники исследования являются преимущественно представителями среднего бизнеса при высоком уровне репрезентативности как малых так и крупных предприятий.

С точки зрения сферы деятельности (рис.3) в группу лидеров вошли такие секторы экономики как торговля (28%), производство (19%), финансовые услуги (10%) и предприятия топливно-энергетического комплекса (10%). С небольшим отставанием от них расположились государственные органы власти (9%), телекоммуникационные и ИТ-компании (8%), и другие сферы (10%). На эпизодическом уровне в исследовании участвовали представители областей страхования (4%) и образования (3%).

Должности респондентов распределились в следующих пропорциях: начальник ИТ-отдела — 45%, начальник ИБ-отдела — 30%, ИБ-специалист (13%), ИТ-специалист — 11% (рис.4).

В этом разрезе необходимо отметить почти трехкратный рост доли представителей информационной безопасности: в прошлом году этот показатель равнялся 16%, а в этом исследовании их совокупный вес достиг 43%. Одновременное снижение количества других групп (доля начальников ИТ-отделов изменилась почти на 20%, а ИТ-специалистов сократилась почти вдвое) свидетельствует, что информационная безопасность в России все больше становится сферой компетенции специализированных профессионалов. Несомненно, это очень позитивный момент, поскольку защита данных играет одну из ключевых ролей в бизнесе и от ее качества зависит нормальное функционирование и устойчивое развитие любой организации. Естественно, что наилучшего результата в этом направлении могут добиться только сотрудники, имеющие глубокие знания и большой опыт именно в плане безопасности.

Вместе с тем важно упомянуть, что описанные позитивные сдвиги затронули только крупные и часть средних компаний. Малый бизнес до сих пор обходится без выделенного ИБ-специалиста, а иногда и без штатного ИТ-специалиста вовсе. Такие организации предпочитают делегировать ИТ-функции внешним подрядчикам (ИТ-аутсорсинг) или игнорируют их вовсе, пытаясь решить возникающие проблемы оперативно, методом пожаротушения.

ИТ-угрозы в России

Список самых опасных ИТ-угроз, которые вызывают обеспокоенность респондентов в 2005 г. не претерпел значительных изменений как в количественном, так и в качественном плане (рис.5). Печальную группу лидеров составили такие угрозы как кража информации (64%), вредоносные программы (49%), хакерские атаки (48%), спам (45%) и халатность сотрудников (43%).

| Сегодня вирусы и хакеры больше напоминают неизбежное зло, которое все знают и уже не воспринимают как нечто из ряда вон выходящее. Противоположность тому – инсайдеры: их тоже все знают, но еще не умеют эффективно защищаться. |

Ответы на данный вопрос отличались в зависимости от масштабов организации респондента и ее сферы деятельности. Так, представителей крупных и части средних компаний больше всего волнуют вопросы внутренней ИТ-безопасности (кража информации и халатность сотрудников), в то время как малые предприятия больше обеспокоены угрозами вредоносных программ и хакерских атак. Мнения сошлись только в отношении спама, который вспомнили недобрым словом все без исключения группы респондентов.

Подобное распределение ответов свидетельствует о сохранении прошлогодней тенденции. Цена утечки конфиденциальной информации растет прямо пропорционально увеличению масштаба предприятия. В этом случае контроль над сотрудниками невозможно осуществить HR-средствами и личным участием руководителя, и необходимо внедрять комплексные технические и организационные решения.

Важно отметить, что в целом индекс обеспокоенности ИТ-угрозами в 2005 г. снизился на 7 пунктов и достиг отметки 281. Это свидетельствует о том, что в целом озабоченность российской экономики проблемами информационной безопасности несколько ослабла. На этом фоне отношение к внутренним угрозам не изменилось и составило 134 пункта.

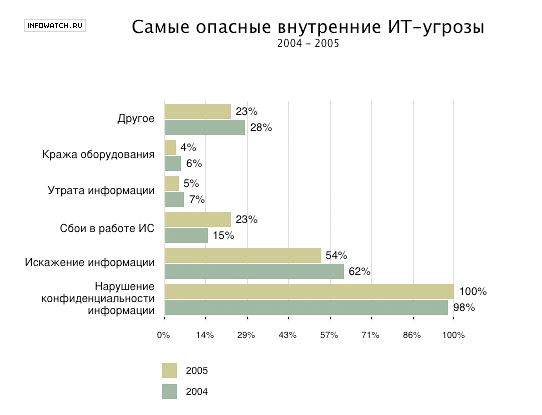

Самые опасные внутренние ИТ-угрозы

| Минимизировать риск искажения или уничтожения информации можно при помощи резервных копий. Сбои информационной системы, как и кража оборудования тоже явления некритичные и легко восполнимые. Утечка же всего одного документа может стоить миллионов. А то и полного банкротства. |

Остальные угрозы следовали с большим отрывом: искажение информации (54%), сбои в работе информационной системы (23%), утрата информации (5%), кража оборудования (4%) и другие виды внутренних ИТ-угроз (23%).

Отношение респондентов к риску утечки информации коррелирует с распределением ответов на предыдущий вопрос. Чем крупнее организация, тем более актуальной для нее является проблема сохранности конфиденциальности. С одной стороны, это связано с тем, что все важные данные дублируются на резервных накопителях для экстренного восстановления в случае искажения или утраты. С другой стороны, на больших предприятиях затрудняется контроль над обращением информации и существенно возрастает цена утечки. Потеря конфиденциальности влечет за собой материальный и имиджевый ущерб, в особых случаях – риск раскрытия государственной тайны. Эти обстоятельства определяют высокий уровень озабоченности данной проблемой со стороны крупного бизнеса и правительственных организаций.

Пути утечки данных и оценка ущерба

Как показывают данные исследования (рис.7), наибольшую обеспокоенность респондентов вызывают мобильные накопители информации (91%). Этот показатель стремительно вырвался вперед и даже опередил прошлогодних лидеров в лице электронной почты (86%), Интернет-пейджеров (85%) и других веб-служб (80%). Остальные угрозы фигурируют в опросе на эпизодическом уровне: печатающие устройства — 30%, фото-принадлежности — 5%, другие каналы утечки — 38%.

| Подход к обеспечению конфиденциальности информации должен быть комплексным. Необходимо контролировать все каналы утечки без исключения. В обратном случае данные «утекут» через малейшую неучтенную брешь и все усилия по их безопасности окажутся напрасны.. Юрий Лукашин, Начальник ОИБ ОАО "АК "Транснефть" |

Ситуация с регистрацией утечек конфиденциальной информации, как и в прошлом году, продемонстрировала, что российские организации все еще с трудом могут оценить масштабы и последствия проблемы в рамках собственного бизнеса. Результаты первичного опроса (рис. 8) о количестве инцидентов в этой области выявили, что 31% респондентов не зарегистрировали ни одного случая, лишь 7% — от 1 до 5, и 62% затруднились ответить на вопрос.

Вместе с тем, дополнительный вопрос к участникам исследования из первой группы о существовании неучтенных инцидентов показал, что их большая часть (88%) допускают такую возможность. Причем практически все из них (94%) признались, что инциденты проходят незамеченными, потому что в информационных системах отсутствуют комплексные технические средства обнаружения и предотвращения утечек.

Наконец, 7%-группа респондентов, которые зарегистрировали от 1 до 5 инцидентов, показала полное единодушие в ответе на дополнительный вопрос об оценке ущерба вследствие утечки. Ни один из них не проводил подобную оценку..

ИТ-безопасность изнутри и снаружи

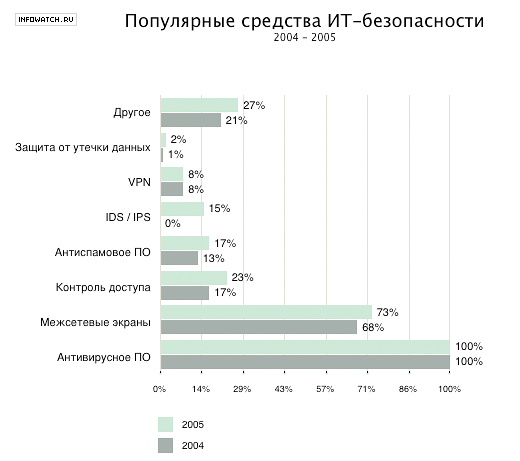

Как и в прошлом году, самым популярным средством ИТ-безопасности оказались антивирусы (рис.9) — респонденты не просто поставили их на первое место (100%), но как один заверили, что их сети надежно защищены от вредоносных программ. Небольшой рост популярности зарегистрирован в отношении межсетевых экранов — их используют 73% участников исследования. Во вторую группу по распространенности систем защиты входят контроль доступа (23%), антиспамовое ПО (17%), IDS/IPS (системы обнаружения и предотвращения вторжений, 15%), VPN (8%) и другие инструменты (27%).

| Мы находимся на пороге бурного развития новой области ИТ-безопасности — систем защиты от утечки конфиденциальной информации. Компании уже решили проблему внешних угроз, но сейчас перед ними новый вызов. Выхода нет: придется на него ответить, причем лучше это делать до того, как грянет гром. |

Что же препятствует преодолению барьера между желанием и конкретными шагами по нейтрализации угрозы? Ответы респондентов свидетельствуют (рис.10), что 2005 г. не прошел зря: доля ответа «отсутствие технологических решений» снизилась вдвое — с 58% до 29%. Хотя именно эта причина осталась основной, ее количественное изменение свидетельствует, что заказчики стали более осведомлены о рынке специализированных продуктов и услуг. Такой факт можно поставить в заслугу игроков рынка Anti-Leakage Software, усилия которых достигли желаемого успеха. Можно с уверенностью утверждать, что это большой шаг в направлении конвертации намерения в действия.

| Да, и руководству и специалистам понятна актуальность проблемы, но в сложившихся условиях не каждый возьмет на себя риск быть первым. Кроме многократно возрастающей вероятности ошибки мало кто может похвастаться достаточными знаниями, опытом и способностью переходить от слов к делу.. Владимир Скиба Начальник ИТ-безопасности ФТС РФ |

Хотелось бы отдельно отметить три другие группы респондентов. Прежде всего, как ни странно, налицо снижение доли «бюджетных ограничений» — обычно это препятствие является ключевым на пути любых ИТ-проектов. С другой стороны, ровно в два раза выросла доля обеспокоенных нехваткой квалифицированного персонала (с 7% до 14%). В данном случае мы наблюдаем ситуацию, прямо противоположную положению вещей в ИТ: средства есть, но некому их осваивать. Наконец, интересна динамика показателя «отсутствие стандартов» как препятствия для внедрения защиты от утечки данных. Такие проекты отличаются высокой сложностью, сочетают разнообразные технические и организационные аспекты. Это, зачастую, отпугивает заказчиков, которые не могут точно определить методику внедрения. По сути, они выступают в роли первопроходцев. С одной стороны, организации совместно с компаниями-внедренцами самостоятельно ищут оптимальный вариант, а с другой, государству пора задуматься о разработке федерального стандарта защиты данных. Это уже сделали большинство развитых стран. К тому же многие международные стандарты уже оказывают влияние на российские субъекты: Акт Сарбаниса-Оксли, Basel II, ISO 17799 и многие другие. Российский стандарт поможет укрепить общий уровень защищенности и обеспечит синхронизацию с мировыми тенденциями для коммерческих и государственных организаций, утвердит оптимальный подход к реализации ИБ-проектов, поднимет престиж страны как ИТ-державы.

И снова мы находим подтверждение противоречию теоретической озабоченности ИТ-угрозами и практическими шагами по их нейтрализации. Абсолютное большинство респондентов (90%) в ответе на вопрос о теоретических путях защиты от утечки информации выразило поддержку внедрению комплексных ИТ-решений. Этот показатель значительно обогнал другие способы: организационные меры (36%), ограничение связи с внешними сетями (15%), тренинги сотрудников (15%) и другие. Однако на практике оказалось, что самым популярным инструментом пользуется всего лишь 2% участников исследования. В то же время 59% вообще не предпринимают никаких шагов в этом направлении!

Как и в 2004 г. самой популярной защитой от утечки конфиденциальной информации стали организационные меры — их практическое применение подтвердили 16% респондентов. На втором месте оказалось «ограничение связи с внешними сетями» (13%), причем большинство положительно ответивших на этот вопрос принадлежат к числу государственных организаций и тем самым строго исполняют соответствующий указ Президента РФФ .

| Внедрение систем защиты от утечки должно непременно сопровождаться комплексом организационных мер, которые обеспечивают интеграцию мер безопасности в нормативную базу предприятия и минимизируют риск, связанный с человеческим фактором. |

Эту тенденцию подтверждают результаты ответов на следующий вопрос касательно планов по внедрению специализированных ИТ-систем для защиты от утечки конфиденциальной информации в ближайшие 3 года (рис.12). Более чем на 20% снизилось количество организаций, которые не планируют установку таких систем вовсе (17%). Одновременно значительно увеличилось (31%) количество сторонников комплексного мониторинга сетевых ресурсов. Этот момент можно охарактеризовать как позитивный: среди респондентов растет осознание необходимости контролировать все возможные каналы утечки. Как известно, безопасность может быть или всеобъемлющей или никакой.

Заключениее

Внутренние ИТ-угрозы, в частности кража информации и халатность собственных сотрудников остаются главной опасностью для российских организаций. На фоне незначительного снижения общего индекса обеспокоенности информационной безопасностью, эта угроза остается на прежнем уровне и превосходит по значимости все остальные. В то же время интерес к вирусным эпидемиям и хакерским атакам постепенно снижается и эти проблемы переходят в разряд информационного шума. Государственный и коммерческий сектор практически повсеместно установили высокоэффективные системы защиты от внешних ИТ-угроз, но до сих пор остаются уязвимыми перед угрозами внутренними.

С точки зрения защиты от утечки конфиденциальной информации российские организации движутся в правильном направлении, но недостаточно быстрыми темпами. В стране уже сложилась очень сильная профессиональная основа даже для таких сложных проектов, осознание актуальности защиты достигло критической точки, однако заказчики все еще не готовы переходить «от слов к делу». Основными препятствиями на этом пути является психологическая неготовность, а также неосведомленность о существующих технологических решениях, нехватка квалифицированных специалистов и отсутствие федеральных стандартов и обязательных требований. Одновременно ощущается влияние иностранных стандартов, мотивирующих организации, вовлеченные в международную деятельность к внедрению специализированных средств защиты данных. Это особенно заметно в разрезе крупных предприятий, размещающих свои акции на фондовом рынке США и компаний кредитно-финансового сектора.

В целом изменения в стране с точки зрения защиты конфиденциальной информации можно признать положительными, хотя общей ситуации далеко до идеала. Россия успешно преодолела первый, но очень важный этап осознания актуальности проблемы. В дальнейшем предстоит преодолеть долгий, насыщенный трудностями путь выбора решений и их внедрения.

1 Индекс рассчитывается на основе суммирования ответов респондентов на вопрос о наиболее опасных ИТ-угрозах.

2 Рынок комплексных решений для обнаружения и предотвращения утечки, искажения и уничтожения конфиденциальной информации.

3 Указ Президента РФ №611 от 12 мая 2004 г. "О мерах по обеспечению информационной безопасности Российской Федерации в сфере международного информационного обмена".